Hva Er Wired Equivalent Privacy (WEP)?

Wired Equivalent Privacy (WEP) er en sikkerhetsprotokoll som er spesifisert i Ieee Wireless Fidelity (Wi-Fi) – standarden, 802.11 b. denne standarden er utformet for å gi et trådløst lokalt nettverk (wlan) et sikkerhetsnivå som er sammenlignbart med det som vanligvis forventes av et kablet LAN.

wep-protokollen ble introdusert i 1997, men ble plaget av flere sikkerhetsproblemer. Standardiseringsorganer begynte å motvirke bruken tidlig på 2000-tallet, da mer effektive standarder ble introdusert.

WEP forsøkte å begrense tilgangen til trådløse nettverksdata på samme måte som kablede lokalnettverk (Lan) beskytter data. Brukere med fysisk tilgang til nettverksadgangspunktene er de eneste som har tilgang til kablede nettverk. Trådløse nettverk som Wi-Fi er avhengig av krypteringsprotokoller som WEP for å forhindre uautorisert tilgang til nettverksdata.

Fysiske sikkerhetsmekanismer beskytter et kablet LAN til en viss grad. For eksempel hindrer kontrollert tilgang til en bygning utenforstående fra å gå inn og koble enhetene til LAN. Utenforstående kan få tilgang til Wlan via radiobølger som kobles til nettverket.

HVORDAN FUNGERER WEP?

Wired Equivalent Privacy protocol legger til sikkerhet som ligner på et kablet nettverkss fysiske sikkerhet ved å kryptere data som overføres over WLAN. Datakryptering beskytter den sårbare trådløse koblingen mellom klienter og tilgangspunkter.

etter AT WEP har sikret trådløse dataoverføringer, kan ANDRE lan-sikkerhetsmekanismer sikre personvern og datakonfidensialitet. Disse inkluderer passordbeskyttelse, ende-til-ende-kryptering, virtuelle private nettverk og autentisering.

de grunnleggende nettverk sikkerhetstjenester protokollen gir for trådløse nettverk omfatter følgende:

- Personvern. WEP brukte opprinnelig en 64-biters nøkkel med rc4-strømkrypteringsalgoritmen for å kryptere data som overføres trådløst. Senere versjoner av protokollen la til støtte for 128-biters nøkler og 256-biters nøkler for forbedret sikkerhet. WEP bruker en 24-biters initialiseringsvektor, noe som resulterte i effektive nøkkellengder på 40, 104 og 232 biter.

- dataintegritet. WEP bruker CRC – 32 checksum algoritme for å kontrollere at overførte data er uendret på bestemmelsesstedet. Avsenderen bruker crc-32 syklisk redundans sjekk for å generere en 32-bit hash verdi fra en sekvens av data. Mottakeren bruker samme sjekk på mottak. Hvis de to verdiene er forskjellige, kan mottakeren be om en ny sending.

- Godkjenning. WEP godkjenner klienter når de først kobler til tilgangspunktet for det trådløse nettverket. Det muliggjør godkjenning av trådløse klienter med disse to mekanismene:

- Åpne Systemautentisering. MED OSA kan Wi-Fi-tilkoblede systemer få tilgang til ETHVERT wep-nettverkstilgangspunkt, så lenge det tilkoblede systemet bruker en tjenestesettidentifikator som samsvarer MED TILGANGSPUNKTET SSID.

- Godkjenning Av Delt Nøkkel. MED SKA bruker Wi-Fi-tilkoblede systemer en fire-trinns utfordring – responsalgoritme for å autentisere.

Ulemper Med Kablet Tilsvarende Personvern

WEP er mye implementert og distribuert, men det lider av alvorlige sikkerhetssvakheter. Disse inkluderer:

- Stream chiffer. Krypteringsalgoritmer som brukes på datastrømmer, kalt stream ciphers, kan være sårbare for angrep når en nøkkel gjenbrukes. Protokollens relativt små nøkkelplass gjør det umulig å unngå gjenbruk av nøkler.

- rc4 svakheter. RC4-algoritmen selv har blitt gransket for kryptografisk svakhet og anses ikke lenger som trygt å bruke.

- Valgfritt. Som designet er protokollbruken valgfri. Fordi det er valgfritt, brukere ofte ikke klarte å aktivere den når du installerer WEP-aktiverte enheter.

- Delt nøkkel. Standardkonfigurasjonen for disse systemene bruker en enkelt delt nøkkel for alle brukere. Du kan ikke godkjenne enkeltbrukere når alle brukere deler samme nøkkel.

disse svakhetene dømt WEP. De fleste standardorganer avviklet protokollen kort tid Etter At wi-Fi Protected Access (WPA) – protokollen ble tilgjengelig i 2003.

WEP vs WPA

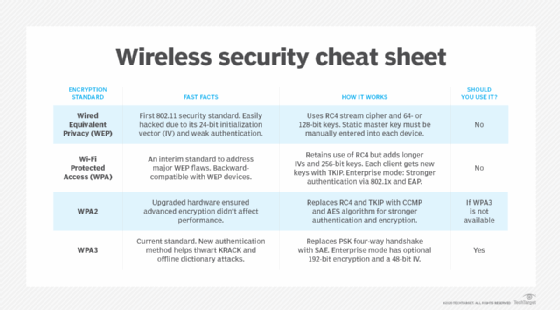

IEEE introduserte Kablet Ekvivalent Personvern i 802.11 wireless networking standard i 1997 og lanserte DERETTER WPA som en foreslått erstatning fem år senere. Arbeidet MED å fikse WEP i løpet av kort levetid klarte ikke å produsere en sikker løsning for trådløs nettverkstilgang. WPA2 erstattet det formelt i 2004.

wep-varianter og forbedrede versjoner AV WPA inkluderer følgende protokoller:

- WEP2. Etter at det oppstod sikkerhetsproblemer, økte endringer i ieee-spesifikasjonene wep-nøkkellengden til 128 biter og krevde Bruk Av Kerberos-godkjenning. Disse endringene viste seg imidlertid utilstrekkelige for Å gjøre WEP sikrere og ble droppet fra standarden.

- WEPplus eller WEP+. Agere Systems, et integrert kretskomponentfirma, utviklet denne proprietære varianten. WEP + eliminert svake nøkler fra nøkkelplassen. Imidlertid forblir grunnleggende problemer, og Bare Agere Systems Wi-Fi-produkter brukte WEP+.

- WPA. Den første versjonen av WPA økte nøkkellengden til 128 biter, og erstattet crc-32 integrity check med Temporal Key Integrity Protocol. WPA bruker imidlertid FORTSATT rc4-krypteringsalgoritmen, og beholdt andre svakheter fra WEP.

- WPA2. DENNE wpa-oppdateringen la til sterkere kryptering og integritetsbeskyttelse. Den bruker Counter Mode Cipher Block Chaining Message Authentication Code Protocol, som inkorporerer Den Avanserte Krypteringsstandardalgoritmen for kryptering og integritetsbekreftelse av trådløse overføringer. WPA2 kommer i følgende to moduser:

- WPA2-Enterprise krever En Ekstern Godkjenning Oppringt User Service authentication server for å godkjenne brukere.

- WPA2-Forhåndsdelt Nøkkel er beregnet for personlig Bruk og er avhengig av forhåndsdelt nøkkel gitt til autoriserte brukere.

- WPA3. DEN nåværende versjonen AV WPA ble tilgjengelig i 2018. Det gir mye bedre sikkerhet for trådløse nettverksbrukere. Wpa3-forbedringer inkluderer:

- sterkere kryptering i både bedrifts-og personlig modus;

- forbedret autentisering for personlig modus; og

- perfekt hemmelighold for personlig modus kommunikasjon.

HVORDAN BRUKES WEP?

Trådløse maskinvareprodusenter implementerte WEP i maskinvare, noe som medførte at oppdateringer av sikkerhetsprotokollen måtte passe inn i flashminnet til trådløse nettverkskort og nettverksadgangspunktenheter. Dette begrenset omfanget av forbedringer som var mulige MED WEP og WPA. Det betydde også at systemer som bruker eldre maskinvare kan være sårbare for kjente angrep.

Gitt den utbredte distribusjonen av billige trådløse enheter og tilgangspunkter, BLIR WEP fortsatt brukt og vil fortsette å bli brukt til den foreldede maskinvaren er pensjonert. Det betyr at nettverk OG IT-fagfolk bør være årvåken i å identifisere og erstatte disse foreldet enheter.

Finn ut mer om protokollene som brukes til å sikre trådløse nettverk i denne oversikten OVER WLAN – sikkerhetsstandarder.