Si vous ne pouvez pas ouvrir vos images, documents ou fichiers et qu’ils ont une extension « AIM », votre ordinateur est infecté par un ransomware.

Le ransomware AIM est un programme malveillant qui crypte les documents personnels trouvés sur l’ordinateur de la victime avec le « .extension aim », affiche alors un message qui propose de décrypter les données si le paiement en Bitcoin est effectué. Les instructions sont placées sur le bureau de la victime en tant que « info.hta « fenêtre contextuelle et dans le « info.fichier texte « txt ».

Qu’est-ce que le ransomware AIM?

Le ransomware AIM est une infection par un ransomware cryptant les fichiers qui restreint l’accès aux données (documents, images, vidéos) en cryptant les fichiers avec le « ..Extension « Objectif ». Il tente ensuite d’extorquer de l’argent aux victimes en demandant une « rançon », sous forme de crypto-monnaie Bitcoin, en échange de l’accès aux données.

Lorsque vous êtes infecté pour la première fois par le ransomware AIM, il recherchera sur votre ordinateur des images, des vidéos et des documents et fichiers de productivité importants tels que.doc, .docx, .xls, .PDF. Lorsque ces fichiers sont détectés, le ransomware les crypte et change leur extension en « ..Visez », de sorte que vous ne puissiez plus les ouvrir.

Une fois que le ransomware AIM a crypté les fichiers sur votre ordinateur, il affichera « info.hta « fenêtre contextuelle et les » informations.fichier texte « txt » qui contient la note de rançon et des instructions sur la façon de contacter les auteurs de ce ransomware. Les victimes seront invitées à contacter les créateurs de ransomware AIM via le [email protected] et [email protected] adresses.

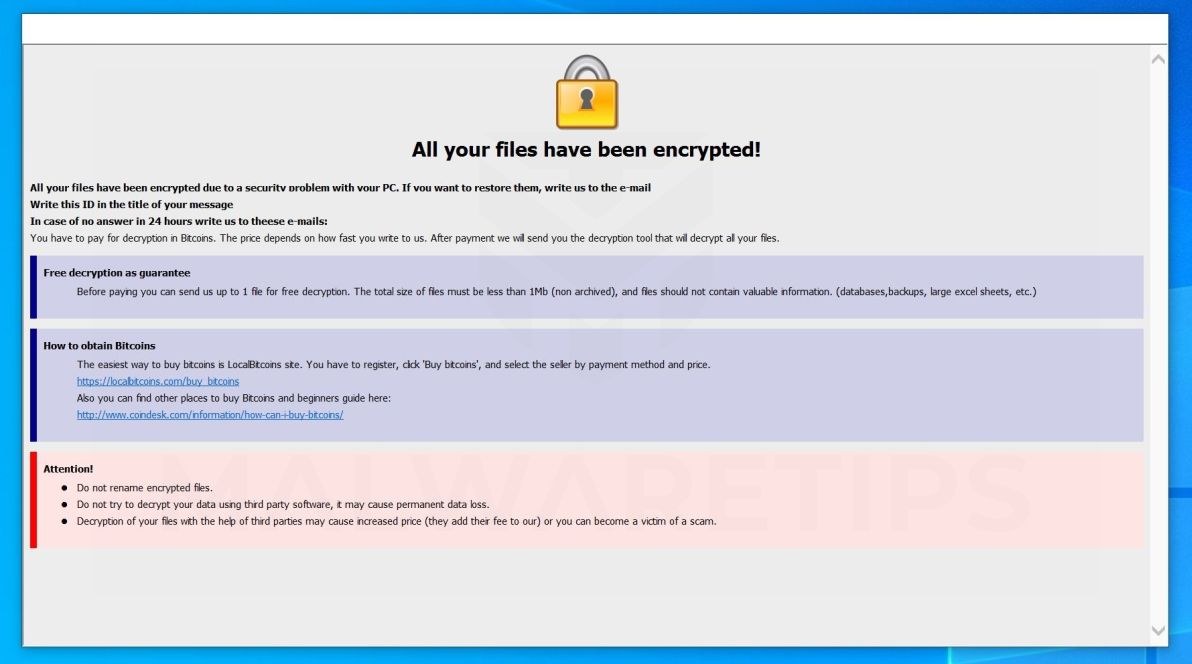

Ceci est la note de rançon que le ransomware AIM montrera à ses victimes:

info.hta:

Tous vos fichiers ont été cryptés !

Tous vos fichiers ont été cryptés en raison d’un problème de sécurité avec votre PC. Si vous souhaitez les restaurer, écrivez-nous à l’e-mail [email protected]

Écrivez cet identifiant dans le titre de votre message

En cas de non réponse dans les 24 heures écrivez-nous à ceci e-mail:[email protected]

Vous devez payer pour le décryptage en Bitcoins. Le prix dépend de la vitesse à laquelle vous nous écrivez. Après paiement, nous vous enverrons l’outil qui décryptera tous vos fichiers.

Décryptage gratuit en garantie

Avant de payer, vous pouvez nous envoyer jusqu’à 5 fichiers pour décryptage gratuit. La taille totale des fichiers doit être inférieure à 4 Mo (non archivés) et les fichiers ne doivent pas contenir d’informations précieuses. (bases de données, sauvegardes, grandes feuilles Excel, etc.)

Comment obtenir des Bitcoins

Le moyen le plus simple d’acheter des bitcoins est le site LocalBitcoins. Vous devez vous inscrire, cliquer sur « Acheter des bitcoins » et sélectionner le vendeur par mode de paiement et prix.

https://localbitcoins.com/buy_bitcoins

Vous pouvez également trouver d’autres endroits pour acheter des Bitcoins et un guide pour débutants ici:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention !

Ne renommez pas les fichiers chiffrés.

N’essayez pas de déchiffrer vos données à l’aide d’un logiciel tiers, cela peut entraîner une perte de données permanente.

Le décryptage de vos fichiers avec l’aide de tiers peut entraîner une augmentation des prix (ils ajoutent leurs frais à nos) ou vous pouvez devenir victime d’une arnaque.

Si votre ordinateur est infecté par ce ransomware, nous vous recommandons de contacter les sites de fraude et d’escroquerie gouvernementaux suivants pour signaler cette attaque:

- Aux États-Unis, rendez-vous sur le site en ligne On Guard.

- En Australie, allez sur le site Web de SCAMwatch.

- Au Canada, rendez-vous au Centre antifraude du Canada.

- En France, rendez-vous sur l’Agence nationale de la sécurité des systèmes d’information

- En Allemagne, rendez-vous sur le site internet du Bundesamt für Sicherheit in der Informationstechnik.

- En Irlande, rendez-vous sur le site web d’An Garda Síochána.

- En Nouvelle-Zélande, allez sur le site Web des escroqueries à la consommation.

- Au Royaume-Uni, rendez-vous sur le site d’Action Fraud.

- Si votre pays ou région ne figure pas dans la liste ci-dessus, nous vous recommandons de contacter la police fédérale ou l’autorité de communication de votre pays ou région.

Malheureusement, il n’est actuellement pas possible de déchiffrer les fichiers cryptés par le ransomware AIM. Cela pourrait cependant être possible à l’avenir si les clés de déchiffrement sont récupérées sur les serveurs des cybercriminels. Par conséquent, si vous ne prévoyez pas de payer la rançon, il est conseillé de créer une image des lecteurs cryptés afin de pouvoir éventuellement les déchiffrer à l’avenir.

Voici un bref résumé du ransomware AIM:

- Ransomware famille: Phobos ransomware

- Extensions: »..Aim »

- Note de rançon: info.txt ou info.rançon hta

- : De 500 $ à 1500 Bitc (en Bitcoins)

- Contact: [email protected] et [email protected] adresses.

- Symptômes: Vos fichiers ont le « .extension aim » et ne peut être ouverte par aucun programme

Comment le ransomware AIM est-il arrivé sur mon ordinateur?

Le ransomware AIM est distribué par courrier indésirable contenant des pièces jointes infectées ou en exploitant les vulnérabilités du système d’exploitation et des programmes installés.

Voici comment le ransomware AIM pourrait se retrouver sur votre ordinateur:

- Les cybercriminels spamment un e-mail, avec des informations d’en-tête falsifiées, vous faisant croire qu’il provient d’une compagnie maritime comme DHL ou FedEx. L’e-mail vous indique qu’ils ont essayé de vous livrer un colis, mais ont échoué pour une raison quelconque. Parfois, les e-mails prétendent être des notifications d’un envoi que vous avez effectué. De toute façon, vous ne pouvez pas résister à être curieux de savoir à quoi fait référence l’e–mail – et ouvrez le fichier joint (ou cliquez sur un lien à l’intérieur de l’e-mail). Et avec cela, votre ordinateur est infecté par le ransomware AIM.

- Le ransomware AIM a également été observé attaquant les victimes en exploitant les vulnérabilités du programme installé sur l’ordinateur ou le système d’exploitation lui-même. Les logiciels couramment exploités comprennent le système d’exploitation lui-même, les navigateurs, Microsoft Office et les applications tierces.

Supprimez le ransomware AIM et récupérez les fichiers

Il est recommandé de créer une image de sauvegarde des lecteurs cryptés avant de suivre les instructions de suppression des logiciels malveillants ci-dessous.

Ce guide de suppression des logiciels malveillants peut sembler accablant en raison du nombre d’étapes et des nombreux programmes utilisés. Nous l’avons seulement écrit de cette façon pour fournir des instructions claires, détaillées et faciles à comprendre que tout le monde peut utiliser pour supprimer gratuitement les logiciels malveillants.

Veuillez effectuer toutes les étapes dans le bon ordre. Si vous avez des questions ou des doutes à tout moment, arrêtez-vous et demandez notre aide.

Pour supprimer le ransomware AIM, procédez comme suit:

- ÉTAPE 1: Utilisez Malwarebytes Free pour supprimer le ransomware AIM

- ÉTAPE 2: Utilisez HitmanPro pour rechercher les chevaux de Troie et autres logiciels malveillants

- ÉTAPE 3: Vérifiez à nouveau les programmes malveillants avec le kit d’urgence Emsisoft

- ÉTAPE 4: Restauration des fichiers cryptés par le ransomware AIM

ÉTAPE 1: Utilisez Malwarebytes Free pour supprimer le ransomware AIM

Malwarebytes Free est l’un des logiciels anti-malware les plus populaires et les plus utilisés pour Windows, et pour de bonnes raisons. Il est capable de détruire de nombreux types de logiciels malveillants que d’autres logiciels ont tendance à manquer, sans vous coûter absolument rien. Lorsqu’il s’agit de nettoyer un appareil infecté, Malwarebytes a toujours été gratuit et nous le recommandons comme un outil essentiel dans la lutte contre les logiciels malveillants.

Il est important de noter que Malwarebytes Free fonctionnera avec les logiciels antivirus sans conflits.

-

Télécharger Malwarebytes Gratuitement.

Vous pouvez télécharger Malwarebytes en cliquant sur le lien ci-dessous.

LIEN DE TÉLÉCHARGEMENT MALWAREBYTES

LIEN DE TÉLÉCHARGEMENT MALWAREBYTES

(Le lien ci-dessus ouvrira une nouvelle page à partir de laquelle vous pourrez télécharger Malwarebytes) -

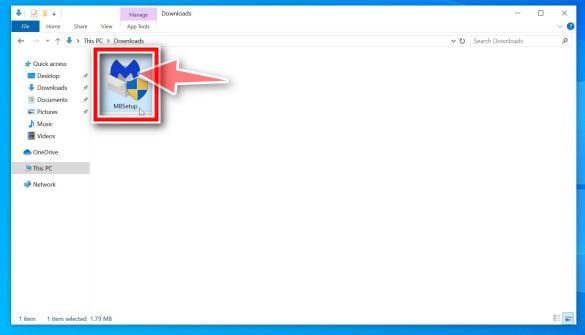

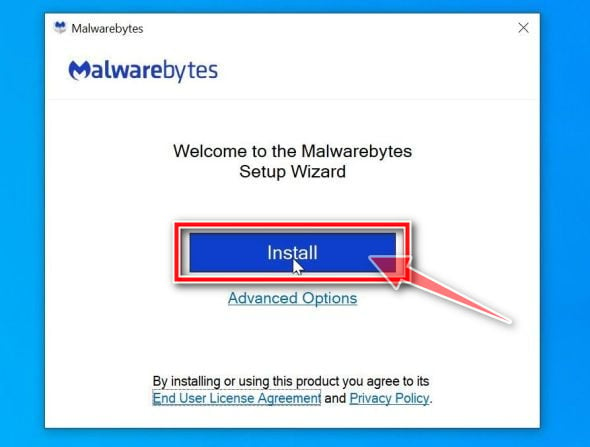

Double-cliquez sur le fichier de configuration de Malwarebytes.

Lorsque le téléchargement de Malwarebytes est terminé, double-cliquez sur le fichier MBSetup pour installer Malwarebytes sur votre ordinateur. Dans la plupart des cas, les fichiers téléchargés sont enregistrés dans le dossier Téléchargements.

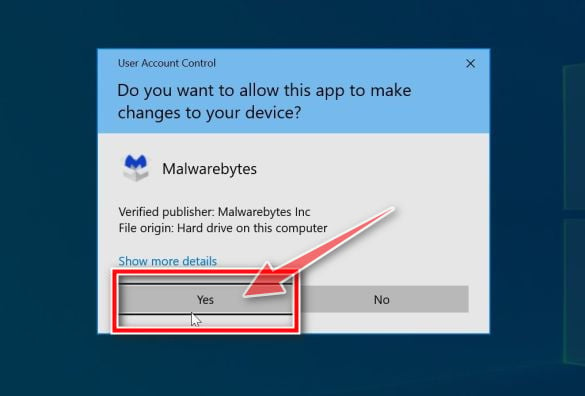

Une fenêtre contextuelle de contrôle de compte d’utilisateur vous demandant si vous souhaitez autoriser Malwarebytes à apporter des modifications à votre appareil peut vous être présentée. Si cela se produit, vous devez cliquer sur « Oui » pour continuer l’installation de Malwarebytes.

-

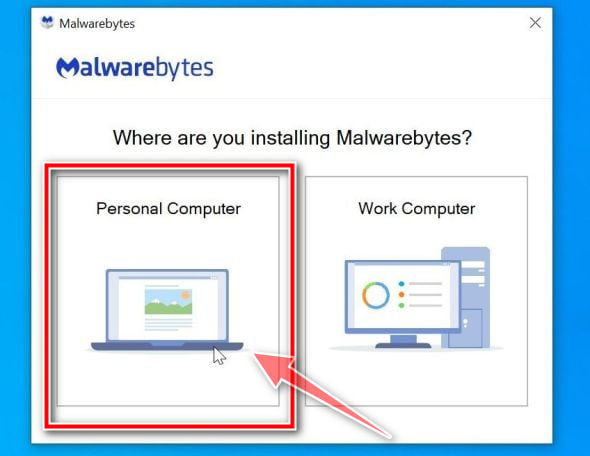

Suivez les invites à l’écran pour installer Malwarebytes.

Lorsque l’installation de Malwarebytes commence, vous verrez l’assistant de configuration de Malwarebytes qui vous guidera tout au long du processus d’installation. Le programme d’installation de Malwarebytes vous demandera d’abord sur quel type d’ordinateur installez-vous ce programme, cliquez sur Ordinateur personnel ou Ordinateur de travail.

Sur l’écran suivant, cliquez sur « Installer » pour installer Malwarebytes sur votre ordinateur.

Une fois l’installation de Malwarebytes terminée, le programme s’ouvre sur l’écran Bienvenue sur Malwarebytes. Cliquez sur le bouton « Démarrer ».

-

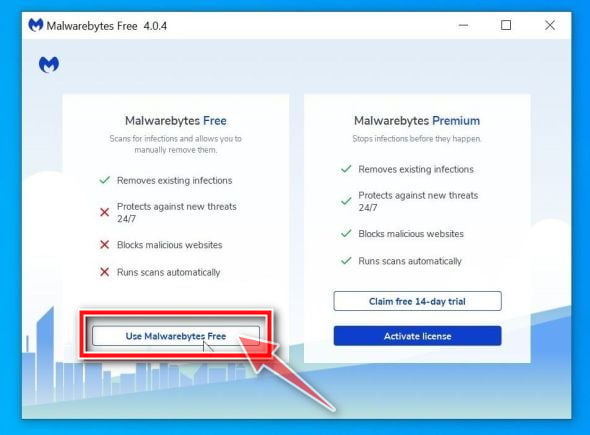

Sélectionnez « Utiliser Malwarebytes gratuitement ».

Après avoir installé Malwarebytes, vous serez invité à choisir entre la version Gratuite et la version Premium. L’édition Premium de Malwarebytes comprend des outils préventifs tels que l’analyse en temps réel et la protection contre les ransomwares, cependant, nous utiliserons la version gratuite pour nettoyer l’ordinateur.

Cliquez sur « Utiliser Malwarebytes gratuitement ».

-

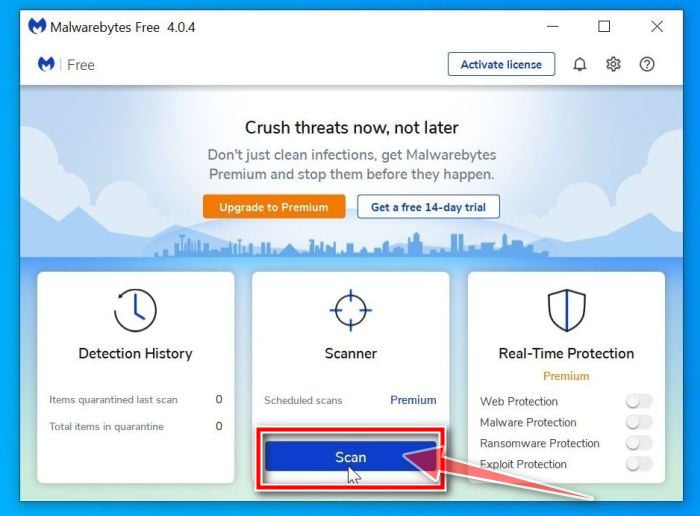

Cliquez sur « Scanner ».

Pour analyser votre ordinateur avec Malwarebytes, cliquez sur le bouton « Analyser ». Malwarebytes mettra automatiquement à jour la base de données antivirus et commencera à analyser votre ordinateur à la recherche de logiciels malveillants.

-

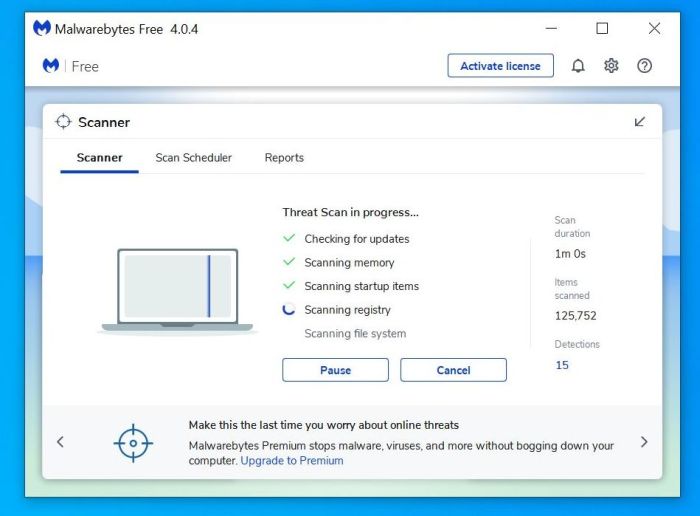

Attendez la fin de l’analyse de Malwarebytes.

Malwarebytes analysera votre ordinateur à la recherche de logiciels publicitaires et d’autres programmes malveillants. Ce processus peut prendre quelques minutes, nous vous suggérons donc de faire autre chose et de vérifier périodiquement l’état de l’analyse pour voir quand elle est terminée.

-

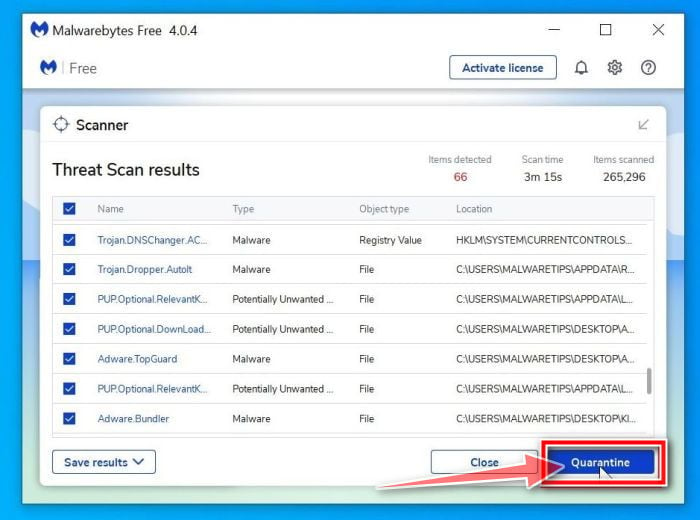

Cliquez sur « Quarantaine ».

Une fois l’analyse terminée, un écran affiche les infections de logiciels malveillants détectées par Malwarebytes. Pour supprimer les programmes malveillants trouvés par Malwarebytes, cliquez sur le bouton « Quarantaine ».

-

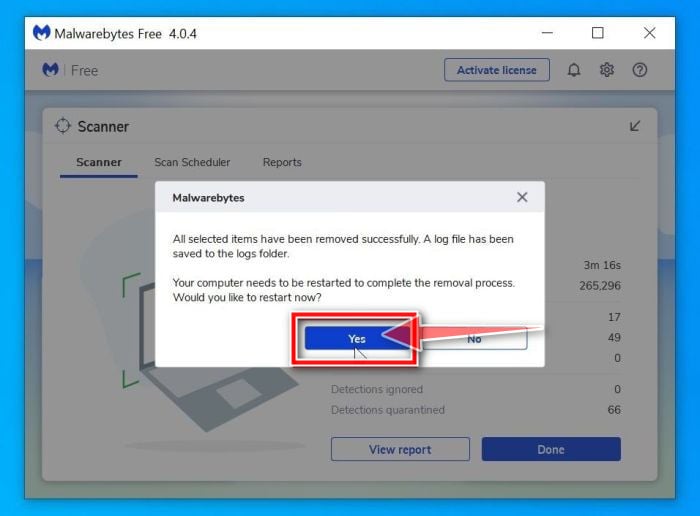

Redémarrez l’ordinateur.

Malwarebytes va maintenant supprimer tous les fichiers malveillants et les clés de registre qu’il a trouvés. Pour terminer le processus de suppression des logiciels malveillants, Malwarebytes peut vous demander de redémarrer votre ordinateur.

Lorsque le processus de suppression des logiciels malveillants est terminé, vous pouvez fermer Malwarebytes et continuer avec le reste des instructions.

ÉTAPE 2: Utilisez HitmanPro pour rechercher des chevaux de Troie et d’autres logiciels malveillants

HitmanPro est un deuxième scanner d’opinion qui adopte une approche unique basée sur le cloud pour analyser les logiciels malveillants. HitmanPro analyse le comportement des fichiers actifs et des fichiers situés dans des endroits où les logiciels malveillants résident normalement pour détecter toute activité suspecte. S’il trouve un fichier suspect qui n’est pas déjà connu, HitmanPro l’envoie dans ses nuages pour qu’il soit analysé par deux des meilleurs moteurs antivirus actuels, à savoir Bitdefender et Kaspersky.

Bien que HitmanPro soit un shareware et coûte 24,95 $ pour 1 an sur 1 PC, il n’y a en fait aucune limite dans la numérisation. La limitation n’intervient que lorsqu’il est nécessaire de supprimer ou de mettre en quarantaine les logiciels malveillants détectés par HitmanPro sur votre système et d’ici là, vous pouvez activer l’essai unique de 30 jours pour activer le nettoyage.

-

Télécharger HitmanPro.

Vous pouvez télécharger HitmanPro en cliquant sur le lien ci-dessous.

LIEN DE TÉLÉCHARGEMENT HITMANPRO

LIEN DE TÉLÉCHARGEMENT HITMANPRO

(Le lien ci-dessus ouvrira une nouvelle page Web à partir de laquelle vous pourrez télécharger HitmanPro) -

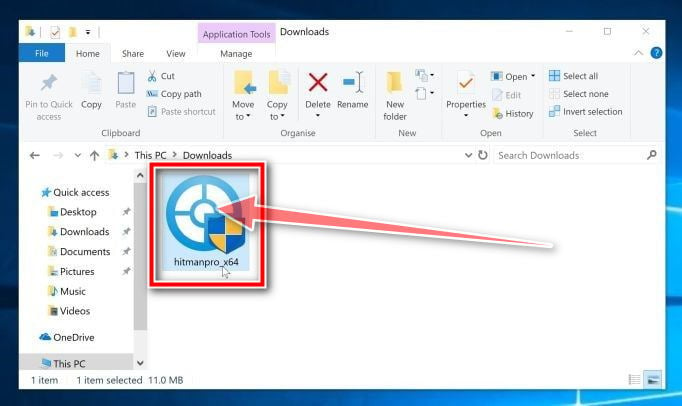

Installez HitmanPro.

Lorsque HitmanPro a terminé le téléchargement, double-cliquez sur « hitmanpro.exe » (pour les versions 32 bits de Windows) ou « hitmanpro_x64.exe » (pour les versions 64 bits de Windows) pour installer ce programme sur votre PC. Dans la plupart des cas, les fichiers téléchargés sont enregistrés dans le dossier Téléchargements.

Une fenêtre contextuelle de Contrôle de compte d’utilisateur vous demandant si vous souhaitez autoriser HitmanPro à apporter des modifications à votre appareil. Si cela se produit, vous devez cliquer sur « Oui » pour continuer l’installation.

-

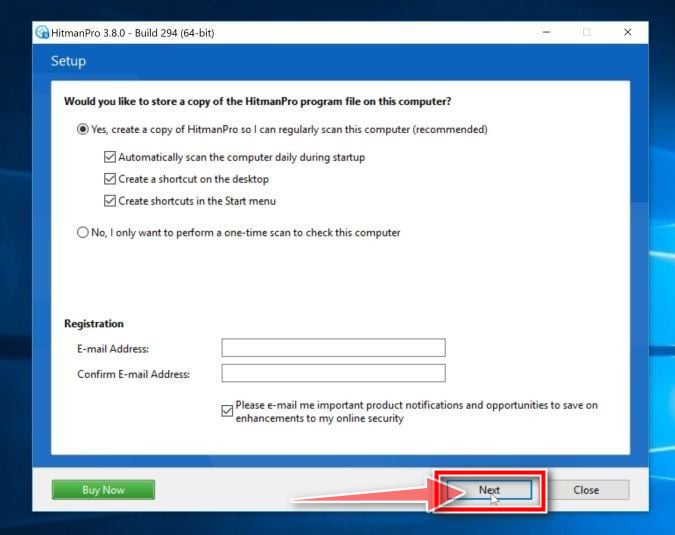

Suivez les invites à l’écran.

Lorsque HitmanPro démarre, l’écran de démarrage vous sera présenté comme indiqué ci-dessous. Cliquez sur le bouton « Suivant » pour effectuer une analyse du système.

-

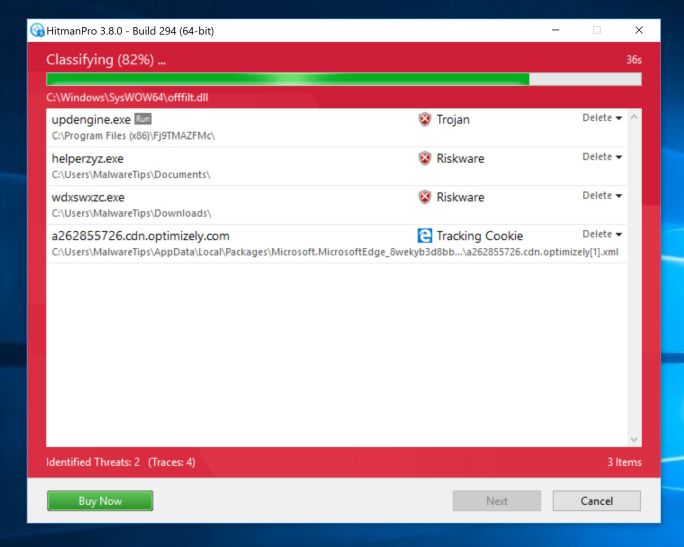

Attendez la fin de l’analyse HitmanPro.

HitmanPro va maintenant commencer à analyser votre ordinateur à la recherche de programmes malveillants. Ce processus prendra quelques minutes.

-

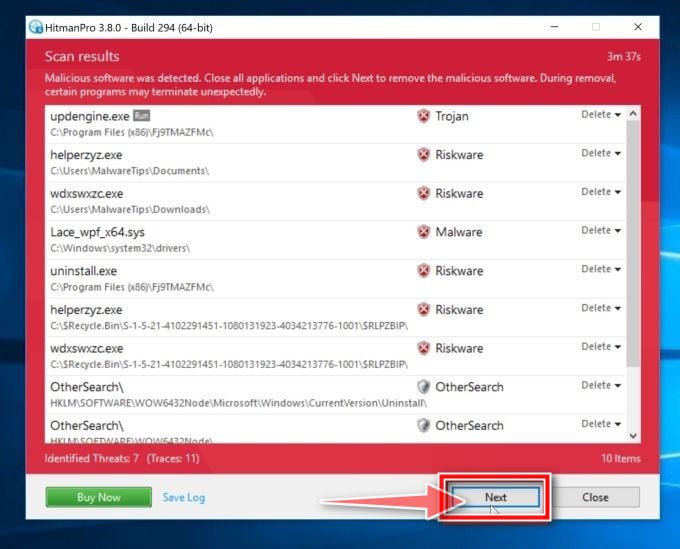

Cliquez sur « Suivant ».

Lorsque HitmanPro a terminé l’analyse, il affichera une liste de tous les logiciels malveillants trouvés par le programme. Cliquez sur le bouton « Suivant » pour supprimer les programmes malveillants.

-

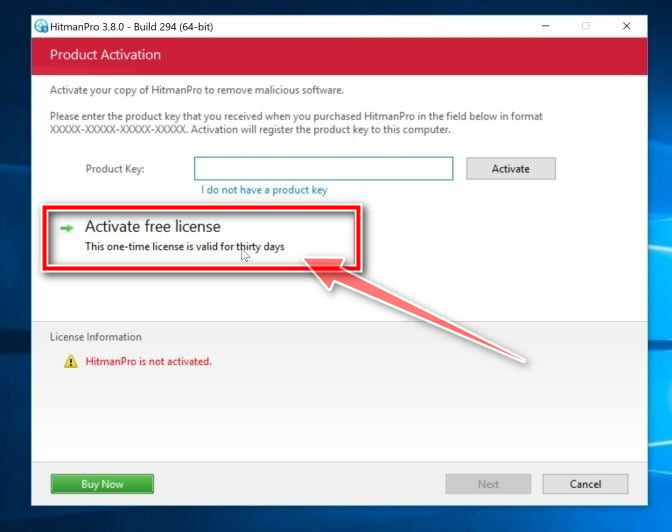

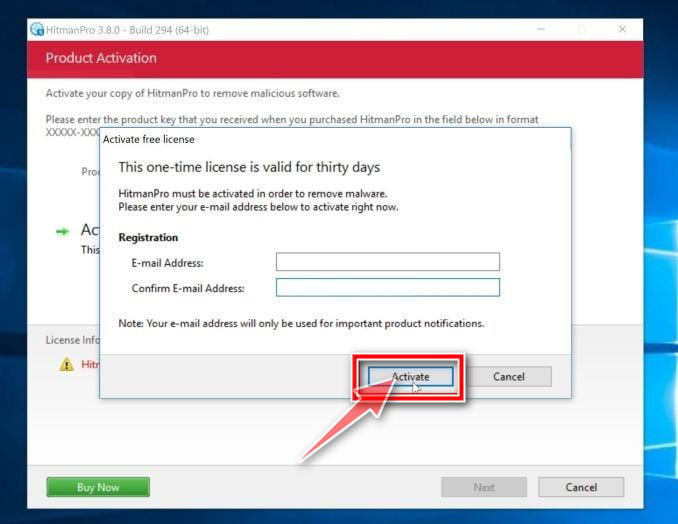

Cliquez sur « Activer la licence gratuite ».

Cliquez sur le bouton « Activer la licence gratuite » pour commencer l’essai gratuit de 30 jours et supprimer tous les fichiers malveillants de votre PC.

Lorsque le processus est terminé, vous pouvez fermer HitmanPro et continuer avec le reste des instructions.

ÉTAPE 3: Vérifiez la présence de programmes malveillants avec Emsisoft Emergency Kit

Emsisoft Emergency Kit est un scanner de deuxième opinion gratuit qui peut être utilisé sans installation pour analyser et nettoyer les ordinateurs infectés. Emsisoft analyse le comportement des fichiers actifs ainsi que des fichiers dans des endroits où les logiciels malveillants résident normalement pour détecter toute activité suspecte.

Bien que les analyses Malwarebytes et HitmanPro soient plus que suffisantes, nous recommandons le kit d’urgence Emsisoft aux utilisateurs qui ont encore des problèmes liés aux logiciels malveillants ou qui veulent simplement s’assurer que leur ordinateur est propre à 100%.

-

Télécharger la trousse d’urgence Emsisoft.

Vous pouvez télécharger la trousse d’urgence Emsisoft en cliquant sur le lien ci-dessous.

LIEN DE TÉLÉCHARGEMENT DE LA TROUSSE d’URGENCE EMSISOFT

LIEN DE TÉLÉCHARGEMENT DE LA TROUSSE d’URGENCE EMSISOFT

(Le lien ci-dessus ouvrira une nouvelle page Web à partir de laquelle vous pourrez télécharger la trousse d’urgence Emsisoft) -

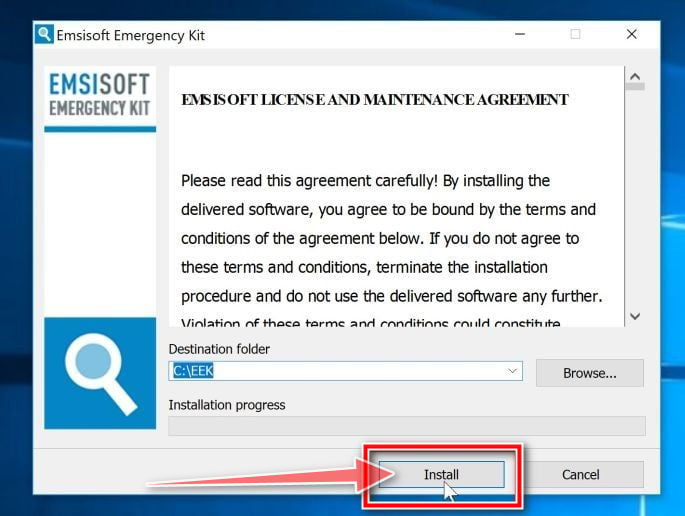

Installez la trousse d’urgence Emsisoft.

Double-cliquez sur le fichier de configuration d’EmsisoftEmergencyKit pour démarrer le processus d’installation, puis cliquez sur le bouton « Installer ».

-

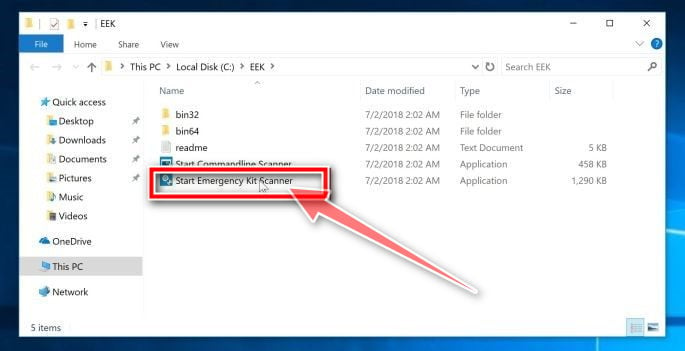

Lancez la trousse d’urgence Emsisoft.

Sur votre bureau le dossier « EEK » (C:\EEK ) devrait maintenant être ouvert. Pour démarrer Emsisoft, cliquez sur le fichier « Démarrer Emsisoft Emergency Kit » pour ouvrir ce programme.

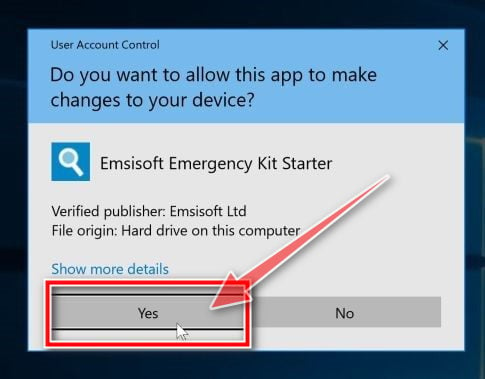

Une boîte de dialogue de contrôle de compte d’utilisateur vous demandera peut-être si vous souhaitez exécuter ce fichier. Si cela se produit, vous devez cliquer sur « Oui » pour continuer l’installation.

-

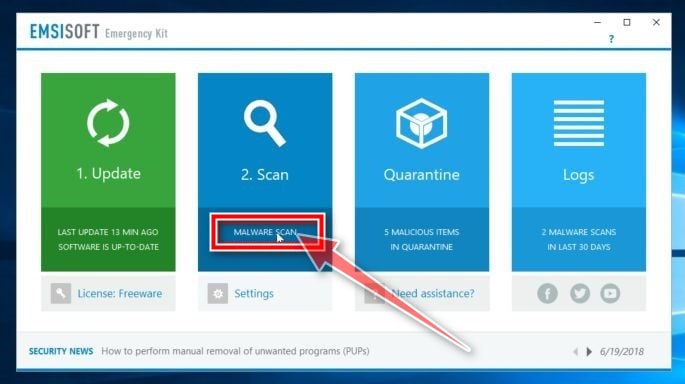

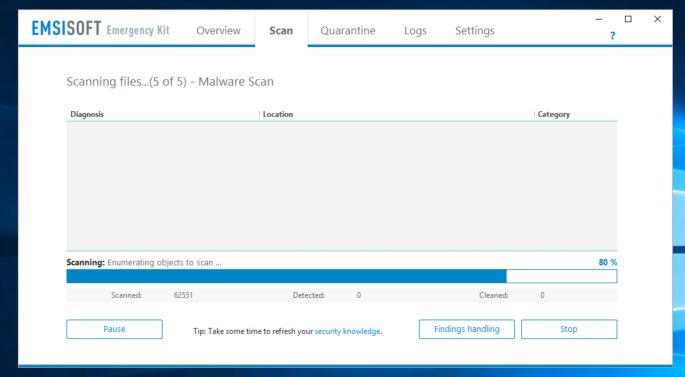

Cliquez sur « Analyse des logiciels malveillants ».

Le kit d’urgence Emsisoft démarre et il vous demandera la permission de se mettre à jour. Une fois le processus de mise à jour terminé, cliquez sur l’onglet « Analyser » et effectuez une « Analyse des logiciels malveillants ».

Emsisoft Emergency Kit va maintenant analyser votre PC à la recherche de fichiers malveillants. Ce processus peut prendre quelques minutes.

-

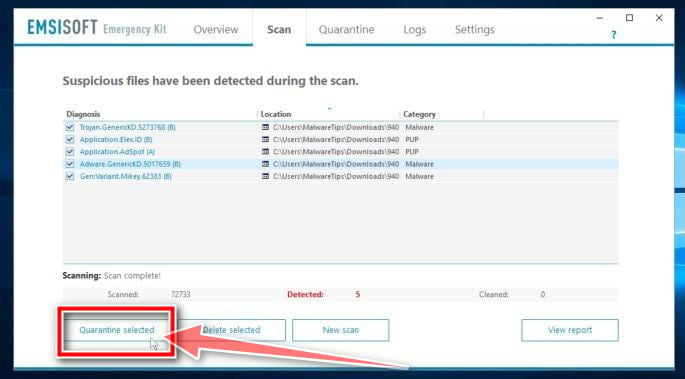

Cliquez sur « Quarantaine sélectionnée ».

Lorsque l’analyse Emsisoft est terminée, un écran vous indique les fichiers malveillants détectés sur votre ordinateur. Pour supprimer les programmes malveillants, cliquez sur « Quarantaine sélectionnée ».

Lorsque le processus de suppression des logiciels malveillants est terminé, Emsisoft Emergency Kit devra peut-être redémarrer votre ordinateur. Cliquez sur le bouton « Redémarrer » pour redémarrer votre ordinateur.

Une fois le processus terminé, vous pouvez fermer Emsisoft et continuer avec le reste des instructions.

ÉTAPE 4: Restauration des fichiers cryptés par le ransomware AIM

Malheureusement, il n’est pas possible de récupérer les fichiers cryptés par le ransomware AIM car la clé privée nécessaire pour déverrouiller les fichiers cryptés n’est disponible que par le biais des cybercriminels. Cependant, ci-dessous, nous avons répertorié deux options que vous pouvez utiliser pour essayer de récupérer vos fichiers.

Option 1: Rechercher un outil de décryptage de ransomware AIM

Au moment de la rédaction de cet article, aucun outil de décryptage n’était disponible pour le ransomware AIM. Cependant, la communauté de la cybersécurité travaille constamment à la création d’outils de décryptage des ransomwares, vous pouvez donc essayer de rechercher des mises à jour sur ces sites:

- https://id-ransomware.malwarehunterteam.com/

- https://decrypter.emsisoft.com/

- https://noransom.kaspersky.com/

- https://www.avast.com/ransomware-decryption-tools

Option 2: Essayez de restaurer vos fichiers avec un logiciel de récupération de fichiers gratuit

Dans très peu de cas, il peut être possible de récupérer les versions précédentes des fichiers cryptés à l’aide d’un logiciel de récupération utilisé pour obtenir des « copies fantômes » des fichiers. Nous avons énuméré deux logiciels de récupération ci-dessous, cependant, gardez à l’esprit que très probablement ces programmes ne pourront pas récupérer vos fichiers.

Voici comment essayer de récupérer vos fichiers avec ShadowExplorer:

Le ransomware AIM tentera de supprimer toutes les copies fantômes lorsque vous démarrerez un exécutable sur votre ordinateur après avoir été infecté. Heureusement, l’infection n’est pas toujours en mesure de supprimer les copies fantômes, vous devez donc continuer à essayer de restaurer vos fichiers en utilisant cette méthode.

- Vous pouvez télécharger ShadowExplorer à partir du lien ci-dessous:

LIEN DE TÉLÉCHARGEMENT DE SHADOW EXPLORER (Ce lien ouvrira une nouvelle page Web à partir de laquelle vous pourrez télécharger « ShadowExplorer »)

- Une fois que vous avez téléchargé et installé ShadowExplorer, vous pouvez suivre le guide vidéo ci-dessous sur la façon de restaurer vos fichiers tout en utilisant ce programme.

Une autre option serait d’utiliser un logiciel de récupération gratuit, comme Recuva Free. Voici comment essayer de récupérer vos fichiers avec Recuva Free:

- Vous pouvez télécharger Recuva gratuitement à partir du lien ci-dessous:

LIEN DE TÉLÉCHARGEMENT GRATUIT Recuva (Ce lien ouvrira une nouvelle page Web à partir de laquelle vous pourrez télécharger « Recuva Free »)

- Une fois que vous avez téléchargé et installé Recuva Free, vous pouvez suivre le guide vidéo ci-dessous sur la façon de restaurer vos fichiers tout en utilisant ce programme.

Votre ordinateur devrait maintenant être exempt de l’infection par le ransomware AIM. Si votre antivirus actuel autorise ce programme malveillant sur votre ordinateur, vous voudrez peut-être envisager d’acheter la version complète de Malwarebytes Anti-Malware pour vous protéger contre ces types de menaces à l’avenir.

Si vous rencontrez toujours des problèmes avec votre ordinateur après avoir rempli ces instructions, veuillez suivre l’une des étapes suivantes:

- Exécutez une analyse du système avec Zemana AntiMalware Free

- Demandez de l’aide dans notre forum d’assistance pour la suppression des logiciels malveillants Windows &.