Netzwerk-Fehlerbehebung ist der schwierigste Teil in Unix Administration.To um diese Netzwerkprobleme zu lösen, benötigen Sie eine gute Unterstützung durch das Netzwerk-Team.Sie wissen nie, wo das Problem bei Netzwerkproblemen liegt, da viele Hardwares wie NIC, Switch, Kabel, Router und Firewalls beteiligt sind. Die meisten Netzwerkprobleme sind mittelschwer und Sie wissen nie, wann es passieren wird again.So sie müssen die gesamte Netzwerkaktivität erfassen, um die Probleme zu finden.In Solaris haben wir ein eingebautes Tool namens Snoop, das den realen Netzwerkverkehr erfasst und in einer Datei speichert. Der Snoop Guide von UnixArena hilft Ihnen, den Snoop zwischen zwei IP’s einzurichten.

Angenommen, Sie haben die Snoop-Ausgabe gesammelt.Wie analysierst du es? Sie können den Snoop-Befehl selbst verwenden, um die Snoop-Protokolle zu lesen.Aber es ist nicht benutzerfreundlich.Ich würde Ihnen empfehlen, Wireshark zu verwenden, um die Snoop-Ausgabe von Ihrem Laptop / Desktop aus zu analysieren.Hier werden wir sehen, wie Snoop-Daten mit Wireshark analysiert werden.

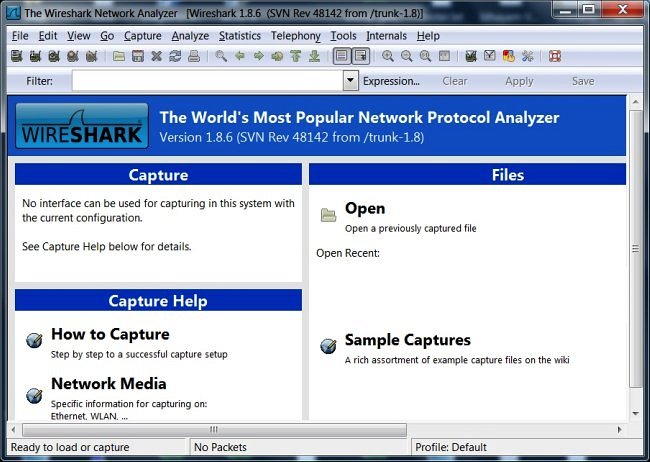

1.Laden Sie Wireshark herunter und installieren Sie es auf Ihrem Laptop. Sie können die Windows-Version von http://www.wireshark.org/download.html

2 herunterladen.Öffnen Sie einen Wireshark.

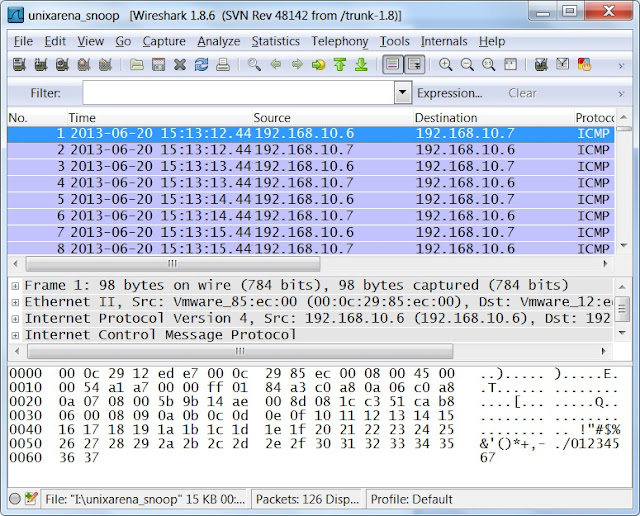

3.Gehen Sie zu Datei-> Öffnen-> Wählen Sie die Snoop-Datendatei von Ihrem Laptop / Desktop aus.

Sie können die Snoop-Datendatei mit WinSCP von Unix nach Windows kopieren.

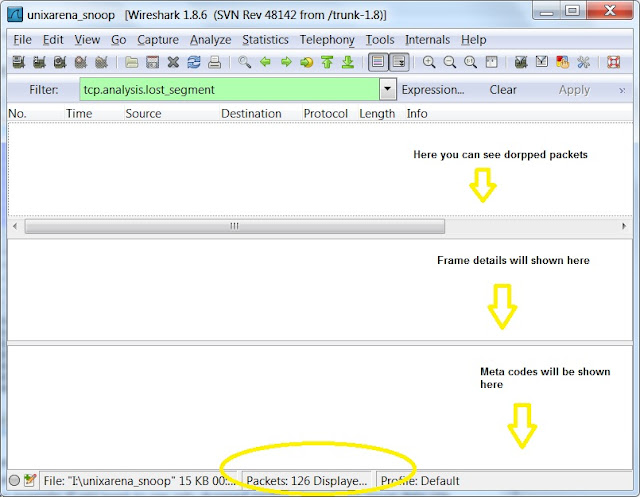

4.Wenn Sie kein Netzwerk-Know-how haben, werden Sie sich sehr schwer fühlen, diese Ausgaben zu verstehen.Aber als Systemadministrator überprüfen Sie einige Dinge mit Wireshark-Filern. Für ein Beispiel.wenn Sie nur gelöschte Pakete aus diesen Snoop-Daten sehen möchten,verwenden Sie „tcp.Analyse.lost_segment“ filtern.Geben Sie einfach diese Filterzeichenfolge in die Registerkarte Wireshark ein und wenden Sie sie an.

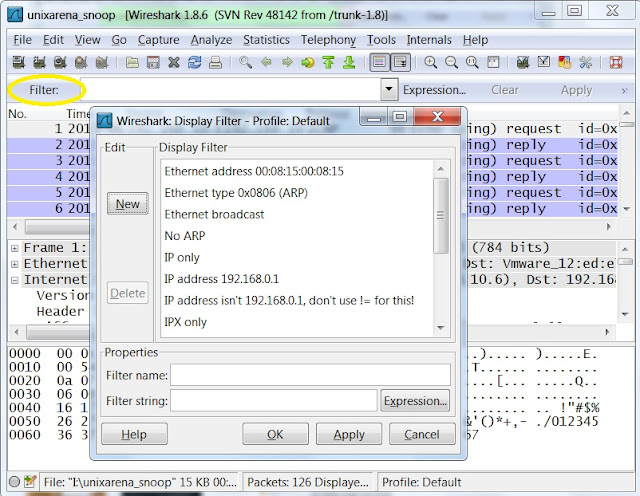

5.Es gibt viele eingebaute Filter in Wireshark. Um einen anderen Filter anzuwenden, klicken Sie auf die Registerkarte Filter.Wählen Sie den gewünschten Filter aus und verwenden Sie ihn.

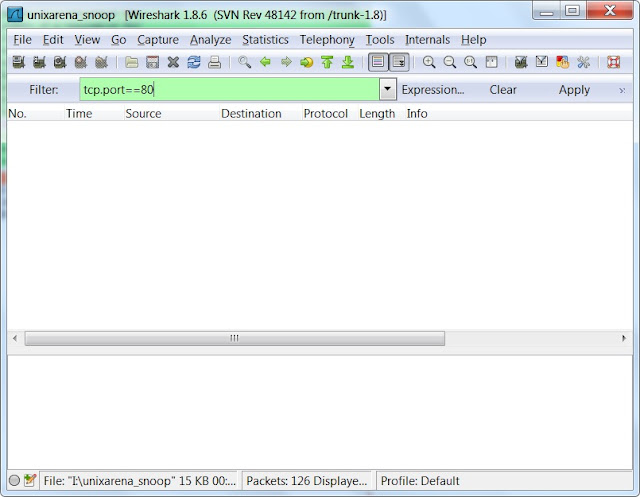

6.Wenn Sie beispielsweise Ergebnisse mit einem bestimmten Beitrag filtern möchten, verwenden Sie „tcp.port==por_number“ filter wie unten. UDP-Filter:Verwenden Sie zum Filtern des DNS-Datenverkehrs beispielsweise „udp.anschluss ==53“.

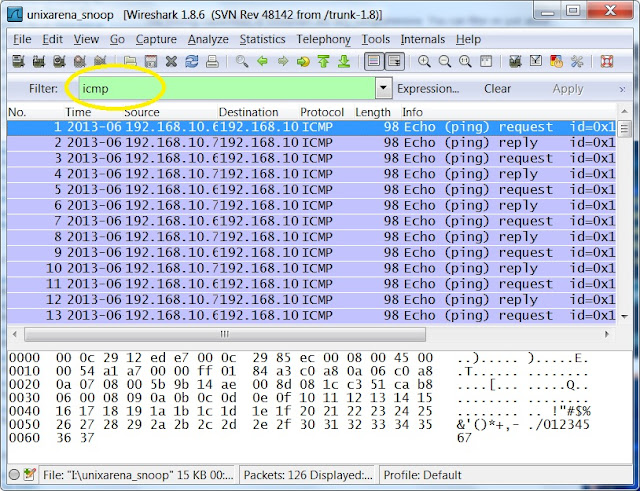

7.Sie können auch den Protokollnamen als Filter verwenden.Wenn Sie beispielsweise nur HTTP-Protokollverkehr sehen möchten, geben Sie einfach „http“ filter tab und apply.In im folgenden Beispiel habe ich den „icmp“ -Filter verwendet, um nur Ping-Anforderungen anzuzeigen.

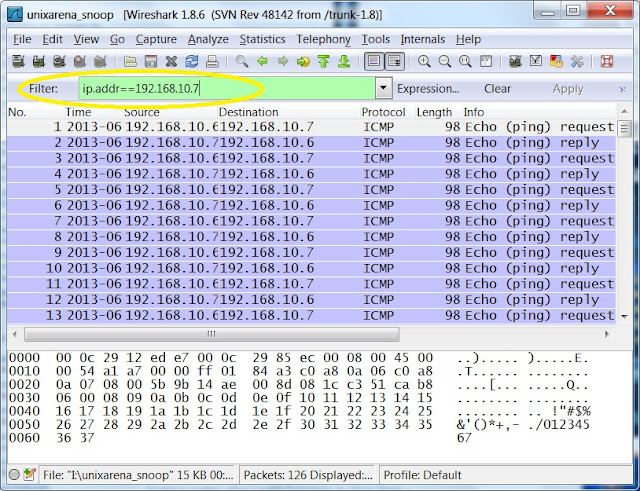

8.In in einigen Fällen müssen Sie eine bestimmte IP-Adresse Verkehr zu finden, wo diese IP-Ziel sein kann oder source.In in dieser Situation müssen Sie einen Filter wie unten verwenden.

9.To siehe nur http „get“ -Anfrage von allen IP-Adressen Verwenden Sie den folgenden Filter.

http.anfrage

12. Um die Konversation zwischen den beiden definierten IP-Adressen zu sehen, verwenden Sie den folgenden Filter.

Hinweis: Ersetzen Sie die IP-Adresse durch Ihre Systemadresse.

ip.addr==192.168.10.6 && ip.addr==192.168.10.7

13. Verwenden Sie den folgenden Filter, um alle erneuten Übertragungen im Snoop-Trace anzuzeigen.

tcp.Analyse.weiterverbreitung