netværksfejlfinding er den sværeste del i Administration.To få løse disse netværksproblemer, du har brug for god support fra Netværksteam .Du ved aldrig,hvor problemet ligger på netværksproblemer,da mange hardvarer involveret som NIC, kontakt, kabler, routere og brandvægge. De fleste af netværksproblemerne er mellemliggende, og du ved aldrig, hvornår det vil ske again.So du skal fange komplet netværksaktivitet for at finde problemerne.I Solaris har vi et indbygget værktøj kaldet snoop, som vil fange den rigtige netværkstrafik og gemme den i filen.

Antag, at du har samlet snoop-output.Hvordan analyserer du det ? Du kan bruge snoop-kommandoen selv til at læse snoop-logfilerne.Men det er ikke brugervenligt.Jeg vil anbefale dig at bruge netark til analyse snoop output fra din bærbare computer/Desktop.Her vil vi se, hvordan man analyserer snoop-data ved hjælp af trådbark.

1.Og installere det i din bærbare computer. Du kan hente vinduer version fra http://www.wireshark.org/download.html

2.Åbn en trådmark.

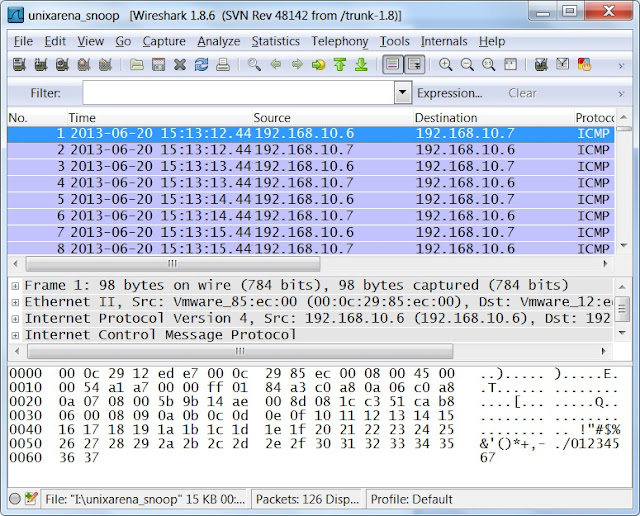

3.Gå til File-> Open->Vælg snoop-datafilen fra din bærbare computer/Desktop.

du kan kopiere snoop-datafilen fra

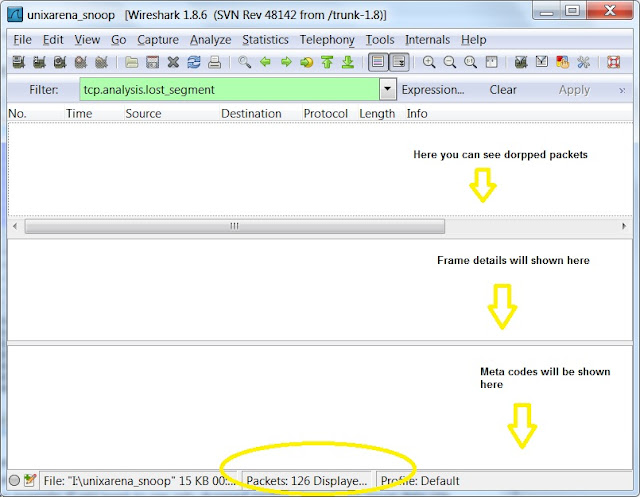

4.Hvis du ikke et netværk ekspertise,så vil du føle dig meget svært at forstå disse udgange.Men som systemadministrator, du tjekker få ting ved hjælp af trådarkfilere. For et eksempel.hvis du kun vil se tabte pakker fra disse snoop-data,skal du bruge “tcp.analyse.lost_segment ” filter.Bare Skriv disse filterstreng i den trådmarkeringsfane og anvend.

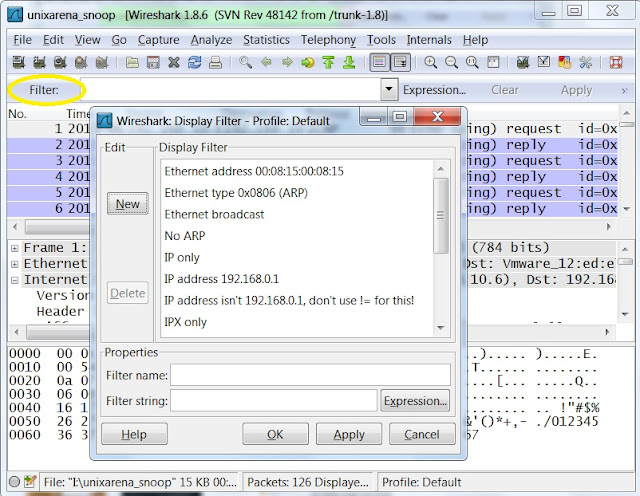

5.Der er mange indbyggede filtre til rådighed i

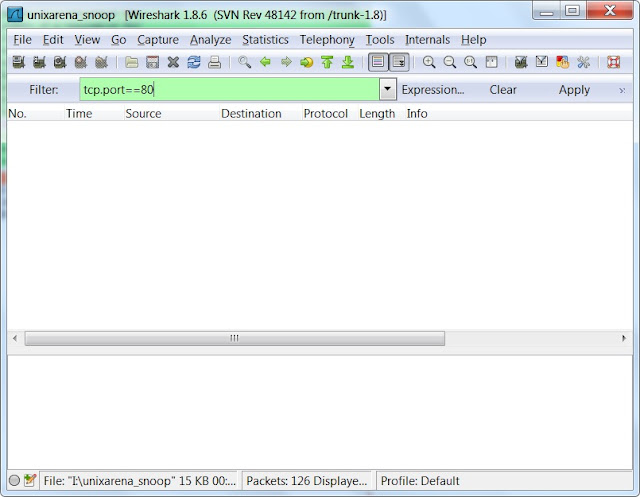

6.For eksempel,hvis du vil filtrere resultater med specifikt indlæg,skal du bruge “tcp.port= = por_number ” filter som nedenfor. UDP-filter: for eksempel for at filtrere DNS-trafik skal du bruge “UDP.port= = 53”.

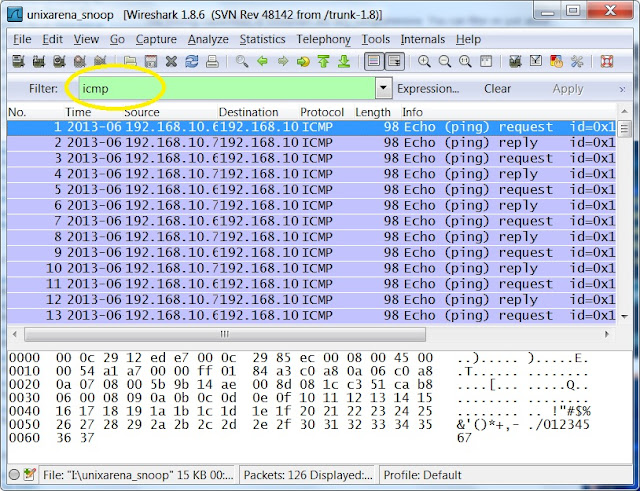

7.Du kan også bruge protokolnavn som filter.For eksempel,hvis du vil se kun http-protokoltrafik,skal du bare skrive” http “- filterfanen og apply.In nedenstående eksempel, Jeg har brugt” icmp ” filter til kun at se ping-anmodninger.

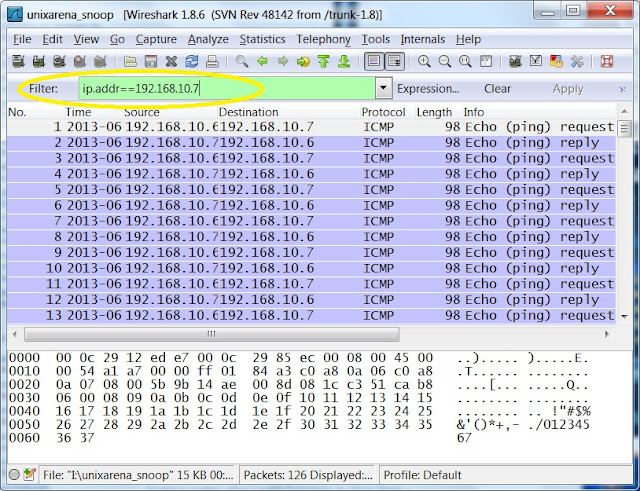

8.In nogle tilfælde skal du finde en bestemt IP-adressetrafik, hvor denne IP kan være destination eller source.In denne situation skal du bruge filter som under en.

9.To se kun http” get ” anmodning fra alle IP brug nedenfor filter.

http.anmodning

12. For at se samtalen mellem de to definerede IP-adresser skal du bruge nedenstående filter.

Bemærk: Udskift IP-adressen med din systems one.

ip.addr==192.168.10.6 && ip.addr==192.168.10.7

13. For at vise alle re-transmissioner i snoop spor,bruge nedenstående filter.

tcp.analyse.retransmission