co je Wired Equivalent Privacy (WEP)?

Wired Equivalent Privacy (WEP) je bezpečnostní protokol specifikovaný ve standardu IEEE Wireless Fidelity (Wi-Fi) 802.11 b. tento standard je navržen tak, aby poskytoval bezdrátové místní síti (WLAN) úroveň zabezpečení a soukromí srovnatelnou s tím, co se obvykle očekává od kabelové sítě LAN.

protokol WEP byl zaveden v roce 1997, ale byl sužován několika bezpečnostními problémy. Normalizační orgány začaly odrazovat od jeho používání na počátku roku 2000, protože byly zavedeny účinnější standardy.

WEP se pokusil omezit přístup k datům bezdrátové sítě stejným způsobem kabelové místní sítě (LAN) chrání data. Uživatelé s fyzickým přístupem k přístupovým bodům sítě jsou jediní, kteří mají přístup k kabelovým sítím. Bezdrátové sítě, jako je Wi-Fi, závisí na šifrovacích protokolech, jako je WEP, aby se zabránilo neoprávněnému přístupu k síťovým datům.

fyzické bezpečnostní mechanismy do jisté míry chrání kabelovou síť LAN. Například řízený přístup do budovy zabraňuje cizincům vstoupit a zapojit jejich zařízení do sítě LAN. Cizinci mohou získat přístup k WLAN prostřednictvím rádiových vln, které se připojují k síti.

jak WEP funguje?

Wired Equivalent Privacy protocol přidává zabezpečení podobné fyzickému zabezpečení kabelové sítě šifrováním dat přenášených přes WLAN. Šifrování dat chrání zranitelné bezdrátové spojení mezi klienty a přístupovými body.

poté, co WEP zajistí bezdrátový přenos dat, mohou další bezpečnostní mechanismy LAN zajistit soukromí a důvěrnost dat. Patří mezi ně ochrana heslem, šifrování typu end-to-end, virtuální privátní sítě a ověřování.

mezi základní služby zabezpečení sítě, které protokol poskytuje pro bezdrátové sítě, patří následující:

- soukromí. WEP zpočátku používal 64bitový klíč s šifrovacím algoritmem RC4 stream pro šifrování dat přenášených bezdrátově. Pozdější verze protokolu přidaly podporu pro 128bitové klíče a 256bitové klíče pro lepší zabezpečení. WEP používá 24bitový inicializační vektor, který vyústil v efektivní délky klíčů 40, 104 a 232 bitů.

- integrita dat. WEP používá algoritmus kontrolního součtu CRC-32 ke kontrole, zda jsou přenášená data v místě určení nezměněna. Odesílatel používá kontrolu cyklické redundance CRC-32 ke generování 32bitové hodnoty hash ze sekvence dat. Příjemce používá stejnou kontrolu při přijetí. Pokud se obě hodnoty liší, může příjemce požádat o opakovaný přenos.

- autentizace. WEP ověřuje klienty při prvním připojení k přístupovému bodu bezdrátové sítě. Umožňuje autentizaci bezdrátových klientů pomocí těchto dvou mechanismů:

- otevřete ověřování systému. S OSA mohou systémy připojené k Wi-Fi přistupovat k jakémukoli přístupovému bodu sítě WEP, pokud připojený systém používá identifikátor sady služeb, který odpovídá přístupovému bodu SSID.

- Autentizace Sdíleného Klíče. S SKA používají systémy připojené k Wi-Fi k ověření čtyřstupňový algoritmus odezvy na výzvu.

nevýhody kabelového ekvivalentního soukromí

WEP je široce implementován a nasazen, ale trpí vážnými bezpečnostními slabostmi. Patří mezi ně:

- proudová šifra. Šifrovací algoritmy aplikované na datové toky, nazývané šifry streamu, mohou být zranitelné vůči útoku, když je klíč znovu použit. Relativně malý prostor pro klíče protokolu znemožňuje opětovné použití klíčů.

- slabiny RC4. Samotný algoritmus RC4 se dostal pod kontrolu kryptografické slabosti a již se nepovažuje za bezpečné.

- Volitelné. Jak bylo navrženo, použití protokolu je volitelné. Protože je to volitelné, uživatelé jej často při instalaci zařízení podporujících WEP neaktivovali.

- sdílený klíč. Výchozí konfigurace pro tyto systémy používá jeden sdílený klíč pro všechny uživatele. Nelze ověřit jednotlivé uživatele, když všichni uživatelé sdílejí stejný klíč.

tyto slabiny jsou odsouzeny k zániku WEP. Většina normalizačních orgánů zastarala protokol brzy poté, co byl v roce 2003 k dispozici protokol Wi-Fi Protected Access (WPA).

WEP vs. WPA

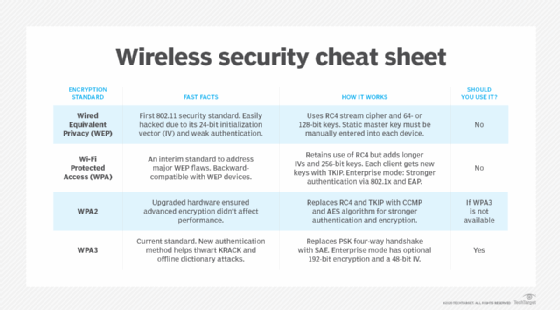

IEEE zavedla Kabelové ekvivalentní soukromí ve standardu bezdrátových sítí 802.11 v roce 1997 a poté vydala WPA jako navrhovanou náhradu o pět let později. Úsilí o opravu WEP během jeho krátké životnosti nedokázalo vytvořit bezpečné řešení přístupu k bezdrátové síti. WPA2 ji formálně nahradil v roce 2004.

varianty WEP a vylepšené verze WPA zahrnují následující protokoly:

- WEP2. Poté, co se objevily bezpečnostní problémy, změny ve specifikacích IEEE zvýšily délku klíče WEP na 128 bitů a vyžadovaly použití ověřování Kerberos. Tyto změny se však ukázaly jako nedostatečné pro zvýšení bezpečnosti WEP a byly vyřazeny ze standardu.

- WEPplus nebo WEP+. Agere Systems, společnost komponentů integrovaných obvodů, vyvinula tuto proprietární variantu. WEP + eliminoval slabé klávesy z prostoru klíče. Zásadní problémy však zůstaly a pouze produkty Agere Systems Wi-Fi používaly WEP+.

- WPA. První verze WPA zvýšila délku klíče na 128 bitů a nahradila kontrolu integrity CRC-32 protokolem integrity temporálního klíče. WPA však stále používá šifrovací algoritmus RC4 a zachoval si další slabiny WEP.

- WPA2. Tato aktualizace WPA přidala silnější šifrování a ochranu integrity. Používá Counter Mode Cipher Block Chaining Message Authentication Code Protocol, který zahrnuje pokročilý šifrovací standardní algoritmus pro šifrování a ověření integrity bezdrátových přenosů. WPA2 je dodáván v následujících dvou režimech:

- WPA2-Enterprise vyžaduje vzdálený ověřovací server pro ověření uživatele Dial-In.

- WPA2-předem sdílený klíč je určen pro osobní použití a spoléhá na předem sdílené klíče dané oprávněným uživatelům.

- WPA3. Aktuální verze WPA byla k dispozici v roce 2018. Poskytuje mnohem lepší zabezpečení pro uživatele bezdrátových sítí. Vylepšení WPA3 zahrnují:

- silnější šifrování v podnikovém i osobním režimu;

- vylepšené ověřování pro osobní režim; a

- perfektní dopředné utajení pro komunikaci v osobním režimu.

jak se WEP používá?

výrobci bezdrátového hardwaru implementovali WEP do hardwaru, což znamenalo, že aktualizace bezpečnostního protokolu se musely vejít do flash paměti karet bezdrátového síťového rozhraní a zařízení síťového přístupového bodu. To omezilo rozsah vylepšení, která byla možná s WEP a WPA. Znamenalo to také, že systémy používající starší hardware mohou být zranitelné vůči známým útokům.

vzhledem k rozsáhlému nasazení levných bezdrátových zařízení a přístupových bodů se WEP stále používá a bude nadále používán, dokud nebude zastaralý hardware vyřazen. To znamená, že síťoví a IT profesionálové by měli být ostražití při identifikaci a nahrazení těchto zastaralých zařízení.

další informace o protokolech používaných k zabezpečení bezdrátových sítí naleznete v tomto přehledu bezpečnostních standardů WLAN.